लिस्टिंग से 15 मिनट पहले किसे पता चलता है? Binance और Coinbase पर इनसाइडर्स को पकड़ने के लिए ऑन-चैन डेटा, Python स्क्रिप्ट और वॉलेट ट्रैकिंग तकनीक सीखें।

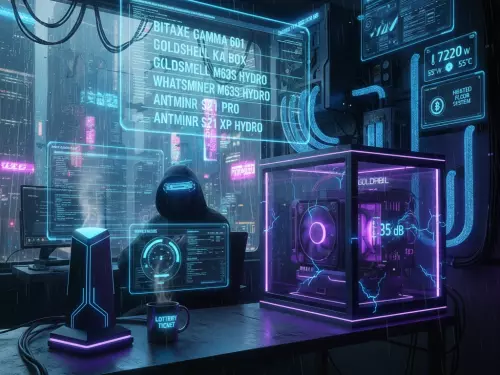

घर के लिए सबसे शांत माइनर्स का रिव्यु। कुशल हीटिंग के लिए Bitaxe Gamma, Goldshell Box और नए Hydro मॉडल्स की तुलना।

2026 की बेस्ट फर्मवेयर (Braiins, Vnish)। हीट और शोर को कम करने के लिए अपने ASIC को डाउनवोल्ट और ऑटोमैटिक कंट्रोल करना सीखें।

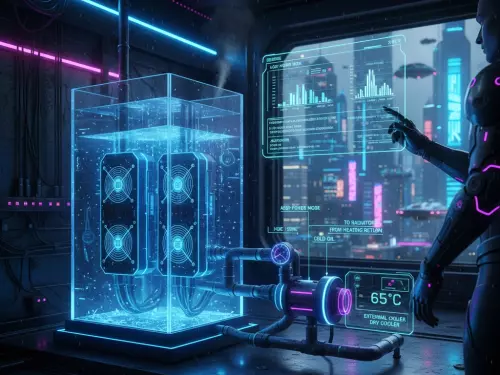

लिक्विड कूलिंग के साथ पूर्ण शांति। जानें कि कैसे अपने ASIC को अंडरफ्लोर हीटिंग से जोड़ें और अधिकतम गर्मी प्राप्त करें।

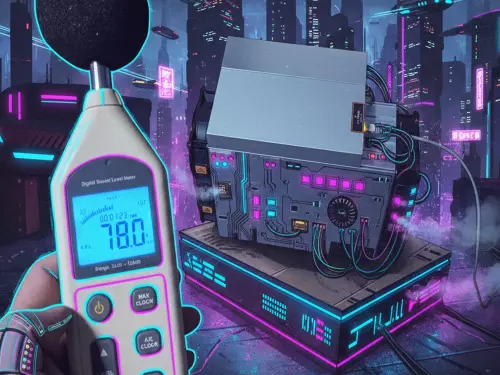

अपने माइनर के शोर को 40 dB तक कम करें। 2026 की लेटेस्ट तकनीक के साथ स्टेप-बाय-स्टेप साइलेंसर बॉक्स बनाने की पूरी जानकारी।

DEX ट्रेडिंग के लिए स्वायत्त AI एजेंट बनाना सीखें। ElizaOS, TEE सुरक्षा और मल्टी-एजेंट रणनीतियों के साथ अपनी क्रिप्टो रूटीन को ऑटोमेट करें। पूरी जानकारी यहाँ।

क्या माइनिंग गैस से सस्ती है? हीटिंग खर्चों की तुलना करें और जानें कि कैसे बिटकॉइन माइनिंग आपके बिजली के बिल का भुगतान कर सकती है।

Learn how to audit DeFi protocols yourself. A professional checklist to spot red flags, rug pulls, and hidden bugs before you invest your crypto.

2026 में क्रिप्टो एक्सचेंजों पर डेटा स्टोरेज की असलियत। KYC डेटा लीक के मामले, पासपोर्ट तक कर्मचारियों की पहुँच और थर्ड-पार्टी वेंडर्स के खतरे। पूरी जानकारी यहाँ पढ़ें!

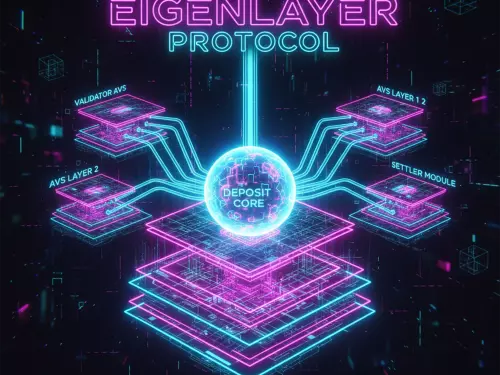

2026 में Restaking सीखें। EigenLayer और Symbiotic का पूरा सच। डबल收益 के लिए प्रैक्टिकल टिप्स, जोखिम और कोड उदाहरण। आज ही अपनी ETH कमाई बढ़ाएं!

2026 में Crypto Tax (VDA) के नए नियम जानें। 30% टैक्स, 1% TDS और बैंक अकाउंट ब्लॉक होने से बचने के कानूनी तरीके। भारत, US और UK के नियमों पर एक्सपर्ट गाइड।

Nansen, Dune और Fireblocks जैसे प्रोफेशनल टूल्स के बारे में जानें। समझें कि बड़े संस्थान ऑन-चेन डेटा का विश्लेषण और सुरक्षित ट्रेडिंग कैसे करते हैं।