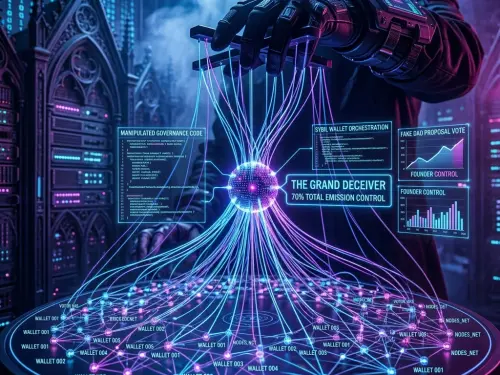

El teatro de la descentralización al descubierto. Aprende cómo controlan el 70% del supply con carteras ocultas y cómo auditar la gobernanza on-chain.

Domine el Agentic Trading: sistemas multi-agente para liquidez JIT y automatización de riesgos. Incluye código Python, consejos de expertos y tendencias 2026.

Domina las órdenes progresivas: desde grids logarítmicos hasta ejecución basada en ATR. Minimiza el slippage y automatiza tu trading como un profesional.

Análisis técnico del exploit de FARTCOIN en Hyperliquid. Cómo la manipulación de liquidez activó el ADL y causó pérdidas de 1,5M$ en el HLP.

Guía experta de Braiins OS+. Reduce el consumo eléctrico un 20% o potencia el hashrate de tus mineros con autotuning avanzado.

Análisis técnico: Por qué los tokens "Quantum-Resistant" son puro marketing. Descubre la verdad sobre el algoritmo de Shor и la seguridad de tus criptomonedas.

¿Quién manda en las elecciones de 2026? Conoce a los políticos que reciben millones del sector cripto y las leyes de activos digitales que están impulsando.

Olvídate de puentes y tokens para gas. Descubre cómo Chain Abstraction unifica tus criptos en un solo saldo. La experiencia Web3 más fluida y sin fronteras.

Descubre cómo declarar criptomonedas en 2026. Guía sobre CARF, Modelo 721 y optimización fiscal para nómadas digitales en España y Latam. Evita multas y sanciones.

Guía práctica de identidad digital 2026: ZK-proofs, biometría y defensa contra deepfakes. Aprende a verificar tu humanidad y proteger tu privacidad en la Web3.

Descubre cómo los market makers manipulan el precio con baja liquidez. Estrategias de protección, consejos prácticos и código Python para evitar pérdidas.

Guía práctica de RWA 2026: Invierta en bonos del Tesoro de EE.UU. directamente en la blockchain. Explore plataformas como Ondo, rendimientos en USD y estrategias DeFi.