Descubre cómo los oráculos descentralizados conectan smart contracts con datos off-chain. Aprende sobre el problema del oráculo y la seguridad en DeFi.

Manual práctico para operar arbitraje de criptomonedas. Aprende a calcular el impact de precio, evitar bots MEV y usar un script de monitoreo en Python.

¿Dónde se puede pagar con Bitcoin legalmente? Descubre los 5 países que usan cripto en el día a día. Guía práctica sobre la red Lightning y leyes.

Asegura tu futuro con ETF de Bitcoin y staking. Aprende estrategias de optimización fiscal en España, automatización DCA y herencia digital segura.

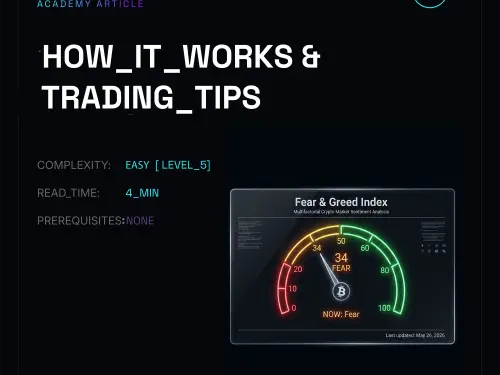

Descubre cómo se calcula el Crypto Fear and Greed Index y cómo utilizar el sentimiento del mercado cripto para tomar mejores decisiones de trading.

Descubre cómo farmear cripto sin riesgo de precio. Estrategias delta-neutral con shorts en perps, pools de Uniswap v3 y arbitraje de funding.

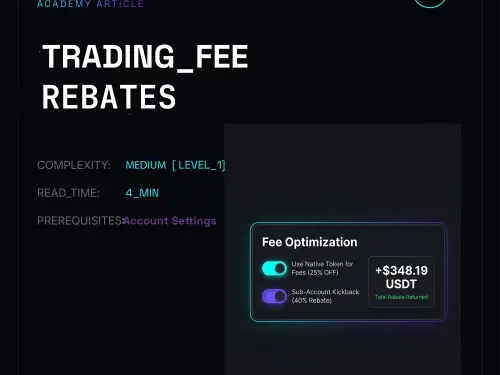

Deja de regalar dinero en comisiones de CEX. Aprende a configurar tu cuenta, usar tokens nativos y órdenes Post-Only en API para recibir hasta 50% de cashback.

Cómo medir el impulso del mercado cripto con Z-Score ponderado por volumen. Evita las trampas del RSI y usa este script de Pine listo para operar.

Domina el análisis de datos on-chain usando Dune SQL. Guía práctica para segmentación de usuarios, retención de cohortes y detección de Sybils.

¿Es viable el minado en solo de BTC? Aprende a configurar tu propio nodo y proxy Stratum V2. Análisis de casos reales de éxito con un solo ASIC en 2026.

Domina el arbitraje en Polymarket y Kalshi. Aprende a identificar spreads, optimizar comisiones y ejecutar operaciones rentables con consistencia.

Cómo las funciones de upgradeability y patrones proxy actúan como backdoors de admin para alterar la lógica de contratos DeFi y robar fondos.