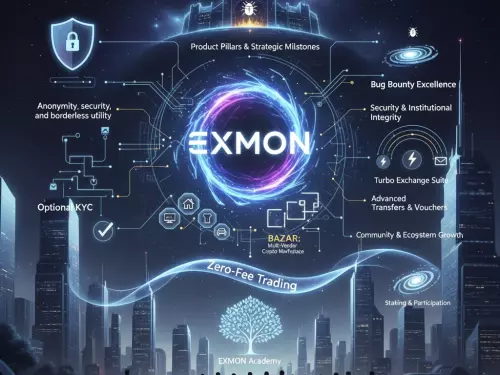

Deja de tradear y empieza a vivir en cripto. Descubre cómo el Escrow, Marketplace y Pay te dan independencia total de los bancos centrales. ¡Sé tu propio banco!

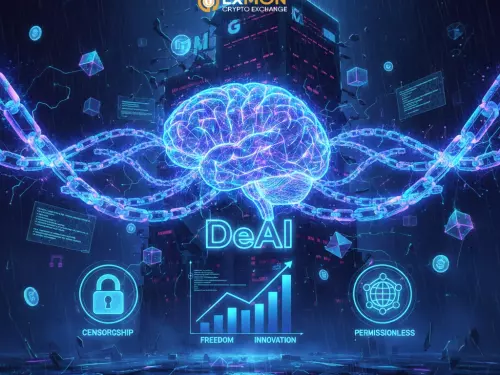

¡Rompa el monopolio! Descubra cómo DeAI y DePIN están liberando la IA. Guía práctica con ejemplos de código para ejecutar LLM sin censura y con total privacidad.

¿Por qué Vitalik Buterin usa "Invisible Wallets"? Descubre cómo Hinkal permite a las empresas Fortune 500 ocultar sus movimientos financieros.

Análisis de la absorción de Bitcoin vía liquidez de USDT y ETFs. Transición estratégica de moneda a colateral bancario de alto nivel.

Por qué el cripto sin adopción P2P es un casino digital. Análisis sobre la trampa de liquidez, velocidad del dinero y captura institucional.

Toma el control de tus datos. Aprende a instalar un servidor Matrix (Conduit/Synapse), configurar puentes para Telegram/WhatsApp y garantizar tu privacidad E2EE.

Protege tu privacidad con modelos de IA locales. Aprende a cifrar datos, usar esteganografía y evitar fugas de información sin conexión. Tu guía de soberanía digital.

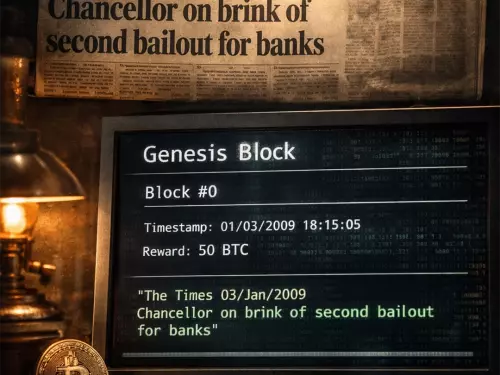

Descubra por qué el Bitcoin es un experimento estratégico para modelar el comportamiento digital y cómo sus datos prepararon el camino técnico y legal para el auge de las CBDC.