Guía técnica del ecosistema Bitcoin L2 en 2026. Análisis de Stacks Nakamoto, Rootstock EVM y rollups BitVM. Insights, ejemplos de código y el futuro de BTCFi.

Descubre cómo los agentes de IA gestionan finanzas sin intervención humana. Guía sobre Smart Accounts, seguridad MPC y ejemplos de código para Web3 en 2026.

Protege tu privacidad con modelos de IA locales. Aprende a cifrar datos, usar esteganografía y evitar fugas de información sin conexión. Tu guía de soberanía digital.

¿Cómo se rastrean las criptos? Descubra cómo el FBI, DHS, Chainalysis y Elliptic vigilan transacciones en exchanges. El esquema de monitoreo completo aquí. ¡Lea más!

Por qué el 2FA por SMS es obsoleto. Descubre cómo el SIM swapping anula tus códigos y por qué el estándar TOTP (RFC 6238) protege realmente tus cuentas.

La guía definitiva de ZKP: Descubre cómo Zcash, Firo y Aleo ocultan remitente, receptor y monto. Explicación de las diferencias entre SNARK y STARK para blockchain.

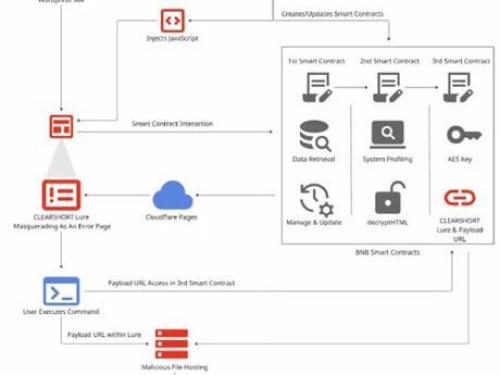

La inmutabilidad de la blockchain, convertida en arma: Conozca "EtherHiding", donde UNC5142 aloja malware en contratos de BNB Smart Chain. Descubra por qué falla la seguridad tradicional y cómo proteger redes descentralizadas.

Un ataque Sybil permite a un solo adversario crear miles de identidades falsas, distorsionando la liquidez y las señales del mercado en las DEX. Aprende cómo esta amenaza conduce al wash trading, la toma de control de la gobernanza y la manipulación de precios, y descubre las estrategias de defensa.

¡Potencia tu seguridad digital! Obtén la guía definitiva para configurar el cifrado de extremo a extremo usando Jabber (XMPP), SSL/TLS y GPG (GnuPG). Aprende a integrar el cliente Psi, generar claves y proteger tus comunicaciones de fugas de datos. ¡Domina la mensajería segura ahora!

Aprende la arquitectura esencial y práctica para proteger tus activos digitales. Segmenta tu riesgo, descorrelaciona la actividad de trading y minimiza los metadatos creando perfiles de privacidad aislados para almacenamiento en frío, trading activo y transacciones P2P.