Plongée au cœur des smart contracts qui siphonnent les bots de trading algo. Analyse d'exécution de code, contournement de sandbox et attaques par frais dynamiques : un guide tech pour les devs Web3.

Comprenez le rôle des oracles dans les contrats intelligents. Découvrez le problème de l'oracle, la manipulation des prix et les solutions de sécurité.

Guide pratique sur l'arbitrage de cryptomonnaies. Apprenez à repérer les écarts de prix, calculer le Price Impact et devancer les bots MEV avec Python.

Où peut-on payer légalement en Bitcoin ? Analyse des 5 pays leaders, cas pratiques, intégration économique et guide pour utiliser vos crypto-actifs.

Optimisez votre épargne retraite avec les nouveaux ETF crypto et le staking. Stratégies fiscales, automatisation DCA et sécurisation de votre héritage numérique.

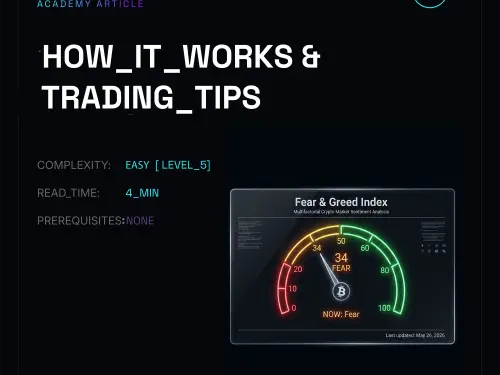

Découvrez comment est calculé le Crypto Fear and Greed Index et comment utiliser cet indicateur de sentiment de marché pour optimiser vos investissements.

Comment setup une stratégie delta-neutre en crypto. Hedging par contrats perps, pools Uniswap v3 et arbitrage de funding sans risque de marché.

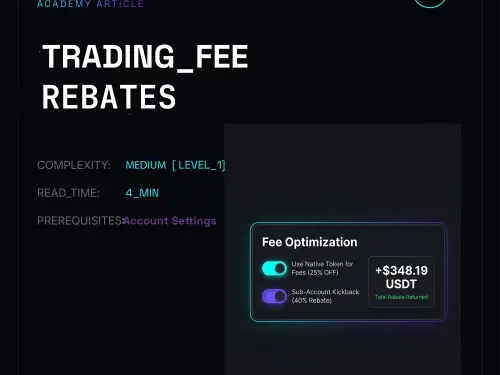

Arrêtez de gaspiller de l'argent en frais de trading. Apprenez à configurer votre compte, utiliser les jetons natifs et l'API pour récupérer jusqu'à 50%.

Comment évaluer l'élan du marché crypto. Maîtrisez le Z-Score pondéré par le volume, évitez les pièges du RSI et intégrez notre script Pine v5.

Maîtrisez l'analyse des données on-chain via Dune SQL. Tutoriel pratique : segmentation des utilisateurs, rétention par cohorte et détection Sybil.

Est-il possible de miner du Bitcoin en solo ? Guide technique pour configurer votre nœud et proxy Stratum V2. Analyse des chances de bloc avec un seul ASIC.

Maîtrisez l'arbitrage sur Polymarket et Kalshi. Apprenez à identifier les spreads, optimiser vos frais et exécuter des trades rentables avec précision.