Sprawdź, które altcoiny wybierają giganci z Wall Street. Praktyczny przewodnik po inwestycjach instytucjonalnych w Ethereum, Solanę i RWA.

Anatomia smart kontraktów, które czyszczą portfele botów tradingowych. Analiza kodu, unikanie sandboxów i ataki dynamicznymi opłatami (fee) oczami Web3 devów.

Dowiedz się, jak wyrocznie blockchain łączą inteligentne kontrakty z danymi off-chain. Poznaj problem wyroczni i architekturę bezpieczeństwa DeFi.

Praktyczny podręcznik arbitrażu krypto między CEX a DEX. Zobacz, jak liczyć spread, unikać MEV i napisać własny skrypt monitorujący w Pythonie.

Gdzie legalnie zapłacisz Bitcoinem? Poznaj TOP 5 państw, które wdrożyły krypto do codziennego użytku. Praktyczny przewodnik, podatki i realne kejsy.

Dowiedz się, jak budować portfel emerytalny z krypto-ETF i stakingiem. Praktyczny poradnik: optymalizacja podatkowa, automatyzacja DCA i bezpieczne dziedziczenie.

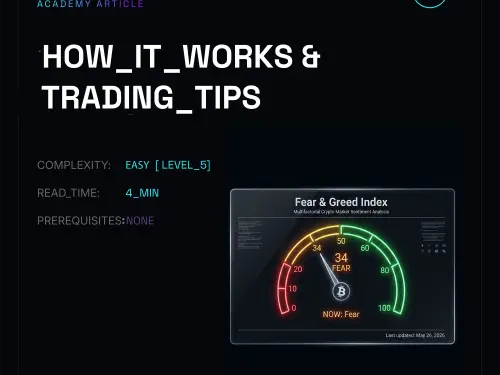

Sprawdź, jak analizować Indeks Strachu i Chciwości na rynku kryptowalut. Poznaj wskaźniki sentymentu i dowiedz się, jak uniknąć pułapek tłumu.

Odkryj sekrety delta-neutralnego farmingu. Zabezpiecz pozycje przez short na perpsach i zarabiaj na stablecoinach bez ryzyka spadku cen crypto.

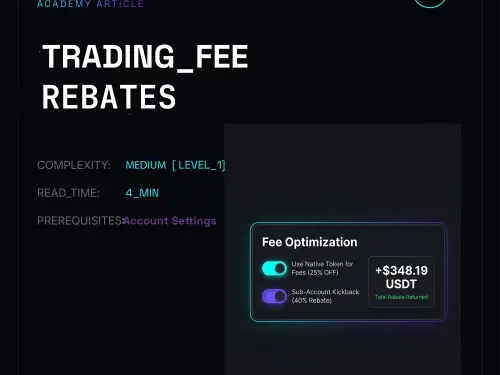

Przestań przepłacać za prowizje CEX. Dowiedz się, jak poprawnie ustawić konto, używać natywnych tokenów i skryptów API, aby zgarnąć do 50% zwrotu za handel.

Jak ocenić impet rynku kryptowalut? Poznaj wadę klasycznego RSI, oblicz Volatility Z-Score i pobierz gotowy kod Pine Script do tradingview.

Praktyczny przewodnik po analizie danych on-chain za pomocą Dune SQL. Dowiedz się, jak badać retencję, segmentować portfele i wykrywać sybile.

Czy solo mining BTC ma sens? Dowiedz się, jak skonfigurować własny węzeł i proxy Stratum V2. Analiza szans na trafienie bloku i opłacalności w 2026 roku.