دليل تقني لمنظومة Bitcoin L2 في عام 2026. تحليل Stacks Nakamoto وRootstock EVM ورول-أب BitVM. نصائح عملية، كود برمجي، ومستقبل BTCFi.

اكتشف كيف يدير وكلاء الذكاء الاصطناعي الأموال دون تدخل بشري. دليل تقني حول الحسابات الذكية، أمان MPC، وأمثلة برمجية لاقتصاد الويب 3 في عام 2026.

تعلم كيفية استخدام LLM المحلية لحماية خصوصيتك وتشفير بياناتك دون اتصال بالإنترنت. دليلك الشامل للأمن الرقمي والسيادة البيانية بعيداً عن السحابة.

كيف يتم تتبع العملات الرقمية؟ اكتشف كيف تراقب FBI وDHS وChainalysis وElliptic المعاملات عبر المنصات. تفاصيل مخطط المراقبة الكامل في المقال. اقرأ أكثر!

لماذا تعتبر رسائل SMS وسيلة حماية قديمة؟ تعرف على مخاطر تبديل الشريحة وكيف يوفر معيار TOTP (RFC 6238) حماية حقيقية لحساباتك.

الدليل الشامل لإثباتات المعرفة الصفرية (ZKP): اكتشف كيف تخفي Zcash وFiro وAleo المرسل والمستلم والمبلغ. شرح الفروقات بين SNARK و STARK لخصوصية البلوك تشين.

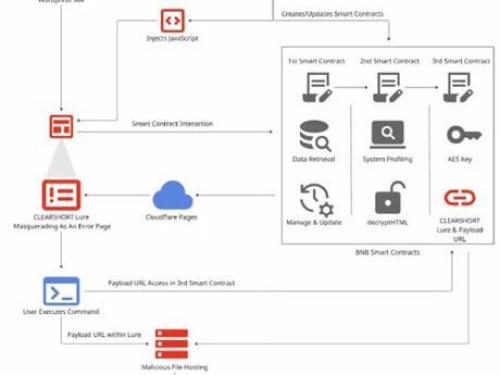

أصبحت خاصية عدم قابلية تغيير البلوكشين سلاحًا: تعرّف على "إيثر هايدينغ"، حيث تستضيف UNC5142 برامج ضارة على عقود BNB الذكية. اكتشف فشل الأمان التقليدي وكيفية حماية الشبكات اللامركزية.

هجوم سيبل يخلي خصم واحد يسوي آلاف الهويات المزيفة، ويشوه السيولة وإشارات السوق على منصات DEX. تعرّف كيف هالتهديد يؤدي لـ "غسيل التداول"، والاستيلاء على الحوكمة، والتلاعب بالأسعار، واكتشف استراتيجيات الدفاع.

عزّز أمنك الرقمي! احصل على الدليل الشامل لإعداد التشفير من طرف إلى طرف باستخدام Jabber (XMPP) وSSL/TLS وGPG (GnuPG). تعلّم دمج عميل Psi، وإنشاء المفاتيح، وحماية اتصالاتك من التسريبات. أتقن المراسلة الآمنة الآن!

تعلّم الهيكلية الأساسية والعملية لتأمين أصولك الرقمية. قسّم مخاطرك، وافصل نشاط التداول، وقلّل البيانات الوصفية (metadata) بإنشاء ملفات تعريف مُعزولة للتخزين البارد والتداول النشط ومعاملات الند للند (P2P).