Как отслеживают криптовалюту? Узнайте, как FBI, DHS, Chainalysis и Elliptic отслеживают транзакции через биржи. Полная схема мониторинга в одной статье. Читайте!

SMS-коды больше не защищают. Узнайте, почему SIM-свопинг делает 2FA бесполезной и как стандарт TOTP (RFC 6238) обеспечивает реальную безопасность аккаунтов.

Полное руководство по доказательствам с нулевым разглашением (ZKP): узнайте, как Zcash, Firo и Aleo скрывают отправителя, получателя и сумму. Объяснение различий между SNARK и STARK для обеспечения конфиденциальности в блокчейне.

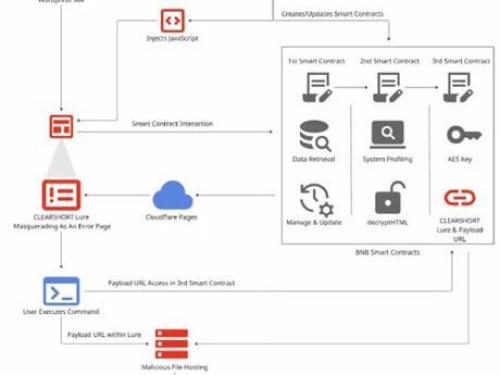

Неизменность блокчейна стала оружием: узнайте об «EtherHiding», где UNC5142 размещает вредоносный код в BNB Smart Chain-контрактах. Почему традиционная защита не работает и как защитить децентрализованные сети.

Sybil-атака позволяет одному злоумышленнику создать тысячи поддельных идентификаторов, искажая ликвидность и рыночные сигналы на DEX. Узнайте, как эта угроза приводит к wash trading, захвату управления и манипуляциям ценами, а также ознакомьтесь с защитными стратегиями.

Повысьте свою цифровую безопасность! Получите полное руководство по настройке сквозного шифрования, используя Jabber (XMPP), SSL/TLS и GPG (GnuPG). Узнайте, как интегрировать клиент Psi, генерировать ключи и защитить свои сообщения от утечек. Освойте безопасное общение прямо сейчас!

Изучите ключевую, практическую архитектуру для защиты ваших цифровых активов. Сегментируйте риск, де-коррелируйте торговую активность и минимизируйте метаданные, создавая изолированные профили для холодного хранения, активного трейдинга и P2P-операций.