Fachguide zum Bitcoin L2-Ökosystem 2026. Analyse von Stacks Nakamoto, Rootstock EVM und BitVM-Rollups. Technische Insights, Code-Beispiele und die Zukunft von BTCFi.

Erfahren Sie, wie KI-Agenten Finanzen ohne menschliches Eingreifen verwalten. Smart Accounts, MPC-Sicherheit und Python-Code für autonome Web3-Systeme.

Schützen Sie Ihre Privatsphäre mit lokalen LLMs. Erfahren Sie alles über Offline-Verschlüsselung, KI-Steganographie und digitale Souveränität. Ihr Guide für echte Datensicherheit.

Wie wird Krypto verfolgt? Erfahren Sie, wie FBI, DHS, Chainalysis und Elliptic Transaktionen an Börsen überwachen. Das volle Kontrollschema hier. Jetzt lesen!

Warum SMS-2FA veraltet ist. Erfahren Sie, warum SIM-Swapping SMS-Codes wertlos macht und wie der TOTP-Standard (RFC 6238) Konten wirklich schützt.

Der ultimative Guide zu ZKPs: Erfahren Sie, wie Zcash, Firo und Aleo Sender, Empfänger und Betrag verbergen. Erklärung der Unterschiede zwischen SNARK und STARK.

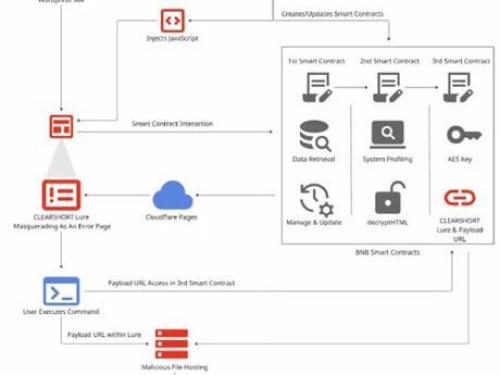

Die Unveränderlichkeit der Blockchain wird zur Waffe: Erfahren Sie mehr über „EtherHiding“, wo UNC5142 Malware auf BNB Smart Chain-Smart Contracts hostet. Warum traditionelle Sicherheit versagt und wie dezentrale Netzwerke schützen.

Ein Sybil-Angriff ermöglicht es einem einzigen Gegner, Tausende gefälschte Identitäten zu erstellen und so die Liquidität und Marktsignale auf DEXs zu verfälschen. Erfahren Sie, wie diese Bedrohung zu Wash Trading, der Übernahme der Governance und Preismanipulation führt und entdecken Sie Abwehrstrategien.

Steigern Sie Ihre digitale Sicherheit! Erhalten Sie die definitive Anleitung zur Konfiguration der End-to-End-Verschlüsselung mit Jabber (XMPP), SSL/TLS und GPG (GnuPG). Lernen Sie, den Psi-Client zu integrieren, Schlüssel zu generieren und Ihre Kommunikation vor Lauschangriffen zu schützen. Werden Sie jetzt zum Experten für sichere Nachrichtenübermittlung!

Erlernen Sie die wesentliche, umsetzbare Architektur zur Sicherung Ihrer digitalen Assets. Segmentieren Sie Ihr Risiko, entkoppeln Sie Handelsaktivitäten und minimieren Sie Metadaten, indem Sie isolierte Datenschutzprofile für Cold Storage, aktiven Handel und P2P-Transaktionen erstellen.