Nie daj się oszukać! Sprawdź jak wykryć rug pull i błędy w smart kontraktach. Praktyczne porady i narzędzia dla każdego inwestora krypto.

Dlaczego 2FA przez SMS to iluzja bezpieczeństwa? Dowiedz się, jak SIM swapping niszczy ochronę i dlaczego standard TOTP (RFC 6238) to jedyny wybór.

Dowiedz się, jak bezpiecznie przechowywać i zarządzać środkami w kryptowalutach i walutach fiducjarnych. Poznaj zabezpieczenia cold walletów, dywersyfikację partnerów bankowych i ubezpieczenie depozytów (custody insurance), które skutecznie chronią Twoje aktywa.

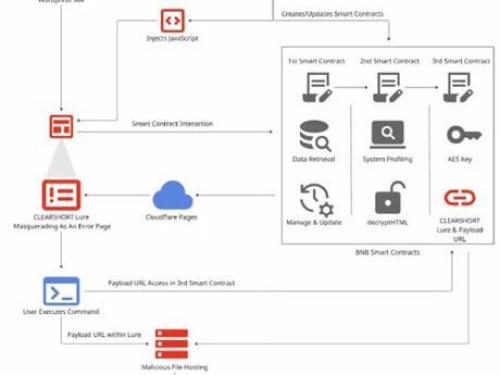

Niezmienność blockchaina stała się bronią: poznaj "EtherHiding", gdzie UNC5142 hostuje złośliwe oprogramowanie w smart kontraktach BNB Smart Chain. Dowiedz się, dlaczego tradycyjne zabezpieczenia zawodzą i jak chronić sieci zdecentralizowane.

Poznaj niezbędną, praktyczną architekturę zabezpieczania swoich aktywów cyfrowych. Segmentuj ryzyko, de-koreluj aktywność handlową i minimalizuj metadane, tworząc izolowane profile dla cold storage, aktywnego tradingu i transakcji P2P.

Za każdym razem, gdy Tether „drukuje” kolejny miliard USDT, świat krypto wzrusza ramionami, jakby to była zwykła transakcja. Ale nazwijmy rzeczy po imieniu: to największe zalegalizowane oszustwo finansowe we współczesnej historii. I ma ono prawdziwych właścicieli, prawników oraz protektorów.

Zapomnij o banalnych poradach w stylu „używaj VPN-a i Tora”. To są oczywiste środki, które można łatwo wykryć. Ten artykuł to zaawansowane techniki i narzędzia, które pozwolą Ci zniknąć z radarów – nie pozostawiając śladów.

Atak podwójnego wydania (double-spending) to oszustwo na blockchainie, polegające na próbie wydania tych samych kryptowalut więcej niż raz. 🌐💰 Oszust najpierw wykonuje transakcję, a następnie stara się usunąć jej zapis z rejestru. Tego typu manipulacje pozwalają oszustowi zatrzymać kryptowaluty i wysłać je ponownie (często na inną, kontrolowaną przez siebie adres).

Cześć, entuzjaści kryptowalut i anonimowi buntownicy. Tak, jestem Krypto-Punkiem, który przybył z głębin cyfrowego podziemia, aby powiedzieć ci, że twój cyfrowy złoto może nie być tak bezpieczne i anonimowe, jak myślisz. Tak, porozmawiamy o „decentralizowanych giełdach” (DEX) i dlaczego ta utopia może być bardziej iluzją niż rzeczywistością.

Negocjacje P2P (Peer-to-Peer) pozwalają na zakup i sprzedaż kryptowalut bezpośrednio z innymi użytkownikami, bez pośredników. To daje ci swobodę ustalania własnych cen i wyboru, z kim i kiedy chcesz negocjować. Mimo wszystkich zalet, negocjacje P2P niosą ze sobą ryzyko. Oto jak możesz chronić się przed oszustwami.

Zastanawiałeś się kiedyś nad ryzykiem kliknięcia w nieznane linki? To, co może wydawać się prostą czynnością, może kryć poważne zagrożenia. Przyjrzyjmy się, jak narzędzia takie jak Hound ujawniają te ryzyka.

Ataki 51% to jedno z najpoważniejszych zagrożeń dla sieci blockchain. Celem takich ataków jest zakłócenie integralności i bezpieczeństwa sieci. W tym artykule wyjaśnimy, czym są ataki 51%, jak działają i przyjrzymy się realnym przykładom takim jak Bitcoin Gold i Ethereum Classic.