Odkryj prywatność z lokalnymi modelami AI. Naucz się szyfrować dane, stosować steganografię i chronić tajemnice offline. Twój przewodnik po cyfrowej wolności.

Prawda o przechowywaniu danych na giełdach krypto w 2026 r. Realne wycieki, dostęp pracowników do paszportów i ryzyka dostawców KYC. Sprawdź szczegóły!

Jak śledzi się kryptowaluty? Dowiedz się, jak FBI, DHS, Chainalysis i Elliptic monitorują transakcje na giełdach. Pełny schemat kontroli w artykule. Sprawdź!

Jak traderzy mogą zatrzymać masową inwigilację? Praktyczny przewodnik po szyfrowaniu: klucze API, frazy seed, strategie. DPI, wycieki danych i 10 kroków do pełnego bezpieczeństwa.

Raport Śledczy: Ugoda Binance na 4,3 mld USD to przykrywka. CZ wymienił pełny dostęp do danych użytkowników krypto na nietykalność i wolność.

Kompletny przewodnik po Dowodach Zerowej Wiedzy (ZKP): Zobacz, jak Zcash, Firo i Aleo ukrywają nadawcę, odbiorcę i kwotę. Wyjaśnienie różnic SNARK vs STARK dla prywatności blockchain.

Binance prosi o SoW ze względu na regulacje bankowe fiat. Zrozum, czym różni się SoW od SoF, jak działają systemy ryzyka giełd CEX i poznaj prywatny model EXMON.

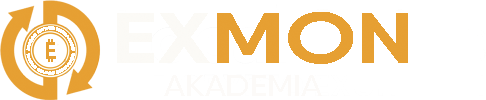

Przelej Bitcoin/krypto natychmiastowo e-mailem z EXMON. Zero opłat sieciowych, brak konfiguracji portfela i kluczy. Najłatwiejszy sposób na wysyłkę aktywów cyfrowych.

Zabezpiecz swoją komunikację! Odkryj kompletny przewodnik konfiguracji szyfrowania end-to-end przy użyciu Jabber (XMPP), SSL/TLS oraz GPG (GnuPG). Naucz się integrować klienta Psi, generować klucze i chronić wiadomości przed podsłuchami. Opanuj bezpieczny chat online!