Learn how to audit DeFi protocols yourself. A professional checklist to spot red flags, rug pulls, and hidden bugs before you invest your crypto.

La vérité sur le stockage des données crypto en 2026. Fuites réelles, accès des employés aux passeports et risques des prestataires KYC tiers. Lisez la suite !

Maîtrisez la fiscalité crypto 2026 (DAC8/CARF). Conseils pour déclarer vos actifs en France, USA et UK. Évitez les alertes AML et sécurisez vos virements.

L'ordinateur quantique menace-t-il le Bitcoin ? Découvrez l'algorithme de Shor, la cryptographie post-quantique et comment protéger vos actifs numériques dès aujourd'hui.

Comment le suivi crypto fonctionne-t-il ? Découvrez comment le FBI, le DHS, Chainalysis et Elliptic surveillent les transactions. Tout sur le contrôle crypto.

Pourquoi la 2FA par SMS est obsolète. Découvrez comment le SIM swapping rend vos codes inutiles et pourquoi le standard TOTP (RFC 6238) est indispensable.

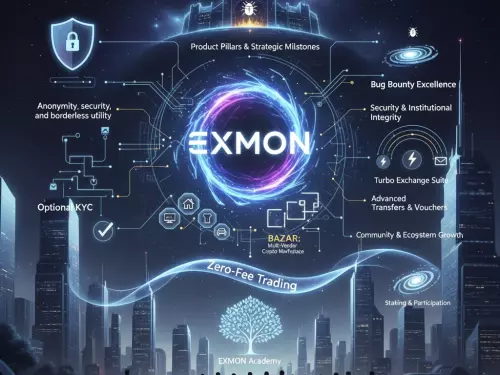

Du chaos de Mt. Gox à la conformité de Coinbase et la souveraineté utilisateur d'EXMON. Découvrez l'évolution décennale du trading crypto, ses failles de sécurité et les plateformes qui bâtissent l'avenir de la finance.

Binance exige la PoF/SoW à cause des règles bancaires fiat. Comprenez la différence SoW/SoF, le fonctionnement des systèmes CEX et l'approche axée sur la confidentialité d'EXMON.

Comprenez comment stocker et gérer en toute sécurité des fonds en crypto et en fiat. Découvrez la sécurité des cold wallets, la diversification des partenaires bancaires et l'assurance de conservation (custody insurance) pour protéger efficacement vos actifs.